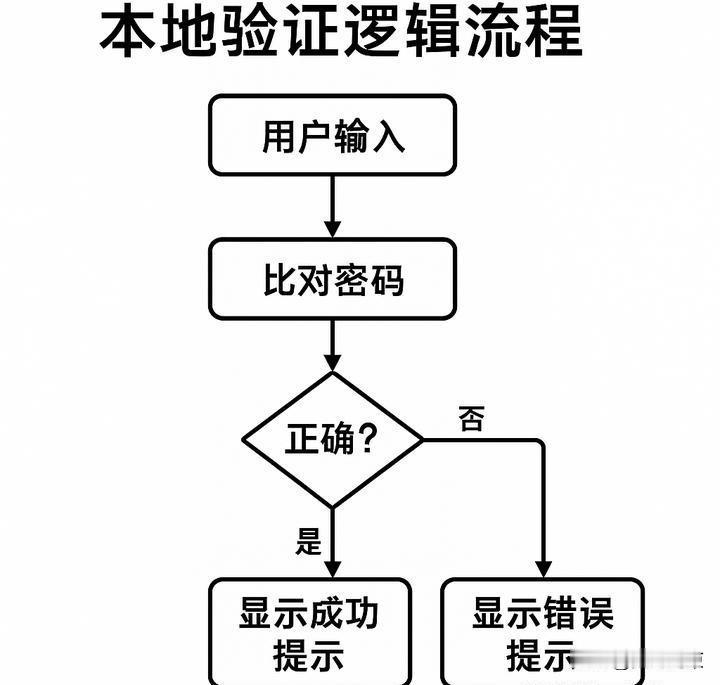

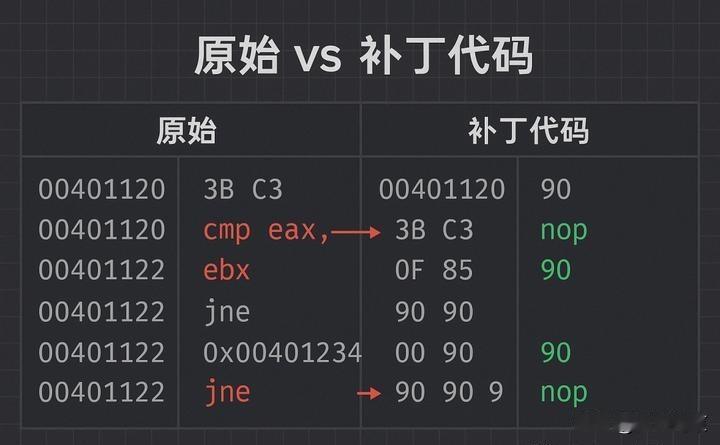

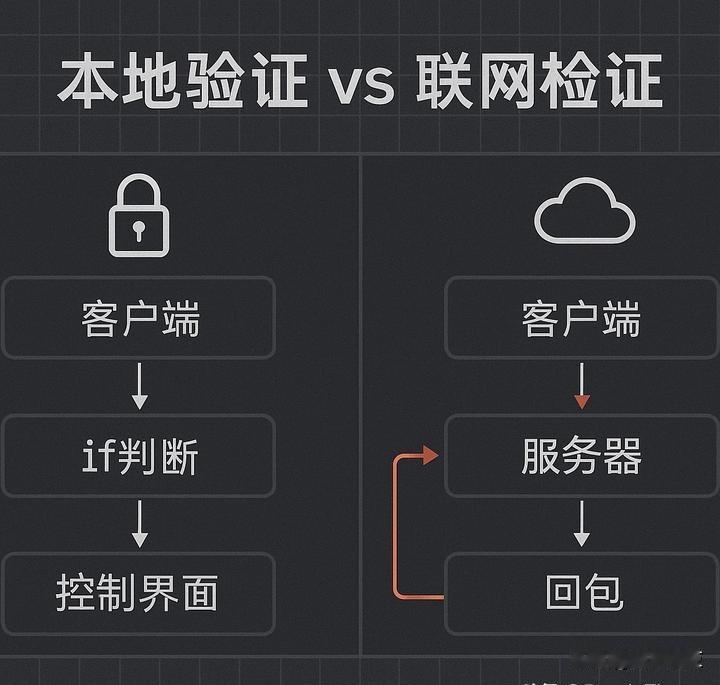

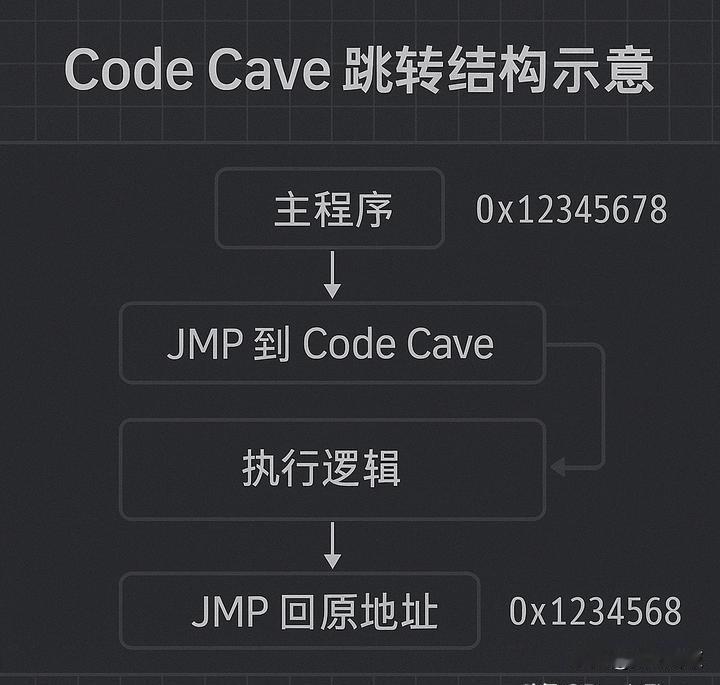

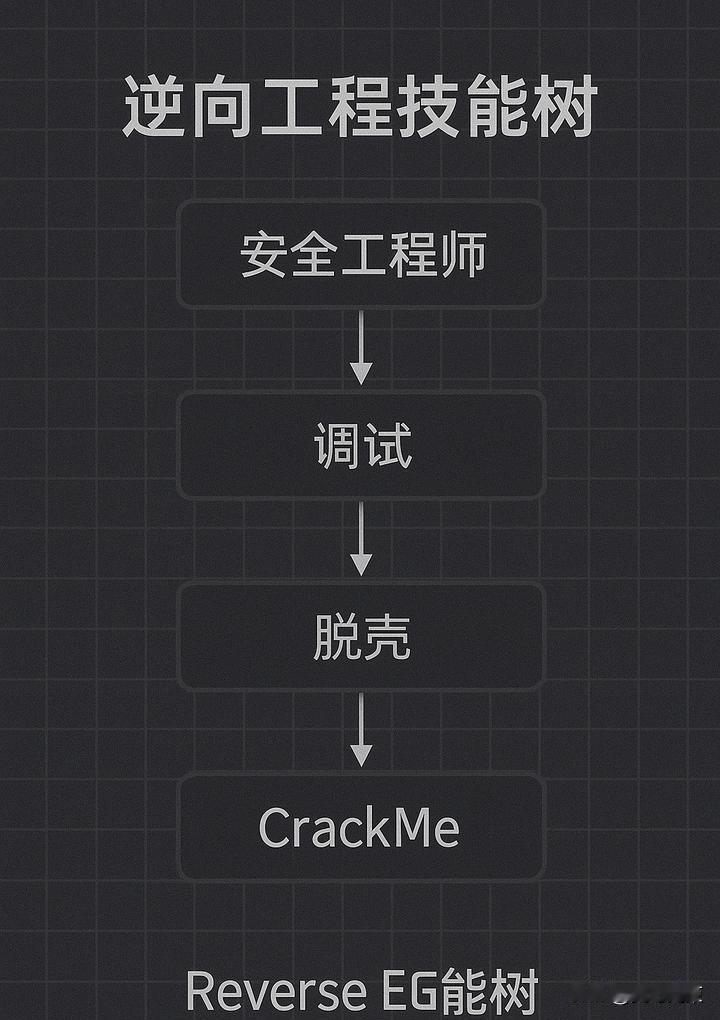

程序员自学“合法逆向工程”,只用一条命令破解软件弹窗! 最近在学逆向,不是为了盗软件,就是想搞懂程序咋跑的。装了x64dbg、radare2,还下了好几个crackme练手,光看教程没用,非得自己点进去改几条指令才算明白。 原来弹窗不是凭空出来的,是代码里写了cmp和je这类指令决定的。用x64dbg搜“注册成功”,再顺藤摸瓜找跳转,比瞎猜快多了。radare2里输izz加axt,也能找到同一条路,只是命令长得让人想抄小抄。 改二进制不敢乱来,只在备份文件上动手。NOP掉一个jne,或者把“错误”字符串改成“ok”,改完自己跑一遍,能过就行。真遇到联网验证的,直接关WiFi,一试就露馅——不行,不碰。 法律条文看了两遍,《软件保护条例》第十七条那句“为学习目的可反向工程”让我心里踏实点。毕竟我改的全是自己下载的crackme,没动过任何正版软件的exe。 工具是死的,逻辑是活的。同一个弹窗,在三个工具里找法不一样,但最后停在的那条cmp指令,永远是一样的地址,一样的意思。 现在能十分钟内定位、分析、补丁一个简单crackme。不炫技,不截图发群,就自己记个笔记:哪行汇编管判断,哪行管跳转,哪行管弹窗。 今天又搞定了crackme0x00。