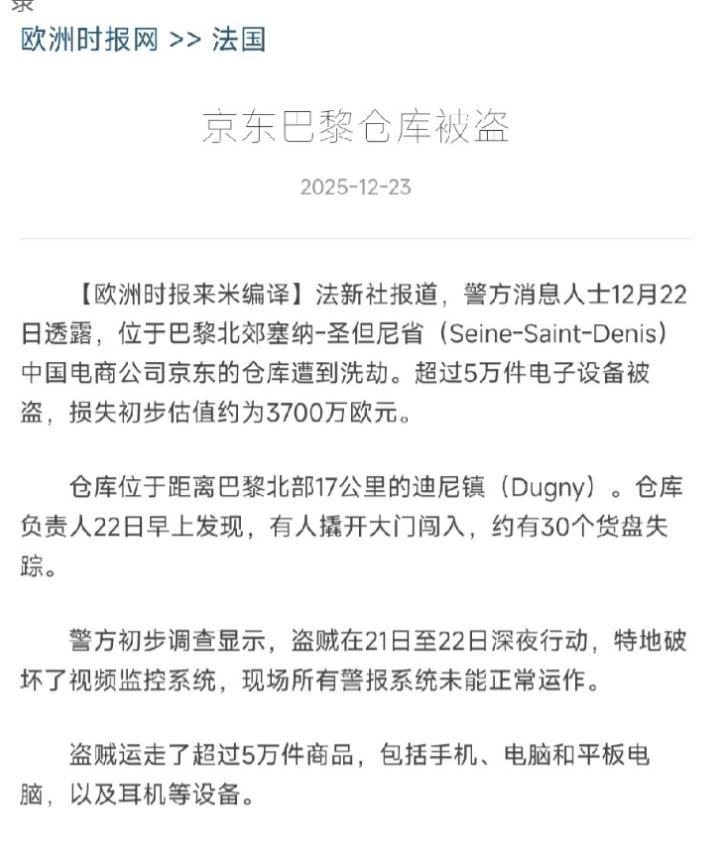

京东巴黎仓库被洗劫3个亿,很多人以为是法国治安太差,遇上了流氓。错了!真相是,这是一场精准到秒的“内鬼级”军事行动! 能精准定位30个装满手机的托盘,能让红外报警和监控全部物理瘫痪,这绝不是路边小偷能干出来的,这是有人拿着仓库图纸,在给强盗开路! 京东巴黎仓库失窃案的核心矛盾,藏在三个关键细节里。 2025年12月22日清晨,当仓库负责人发现30个托盘消失时,现场遗留的不是撬锁痕迹,而是被专业工具拆卸的铰链——这种手法能避开红外报警的震动感应。 更蹊跷的是,窃贼直奔2号高价值区,搬走的50456件货物里,90%是荣耀、OPPO的新款手机和平板,连耳机都只挑支持无线充电的型号。 这些细节指向一个结论:有人拿着实时更新的库存清单作案。 作案时间的选择同样精准。21日深夜到22日凌晨,正值周末交接班,仓库仅留两名保安。 窃贼提前切断外围电网,用电磁干扰器让报警系统瘫痪,整个过程持续3小时,却没触发任何异常。 法国反黑帮大队(BRB)调取道路监控发现,三辆伪造京东物流车牌的货车,甚至知道避开凌晨两点的巡警班次。 这种对安保漏洞的精准把握,绝非外部团伙能做到——仓库的巡逻路线每周更新,只有内部系统有权限查看。 技术手段的专业性更令人心惊。窃贼破坏监控时,不是剪断线路,而是直接拆解服务器的物理存储模块,让所有影像数据消失。 更关键的是,他们用RFID写入器篡改托盘标签,使仓库管理系统显示“正常出库”。 这套操作需要同时掌握,设备密码和物流系统的API接口,法国警方在调查报告中特别指出,作案者对京东的WMS系统(仓储管理系统)操作流程非常熟悉,甚至知道如何绕过夜间自动盘点的校验机制。 被盗货物的流向进一步佐证内鬼存在。5万余台设备中,87%是刚入关的新品,连欧洲官网都未上架。 窃贼却能在48小时内完成分拆,部分手机的IMEI码已出现在东欧黑市的预售清单上。 京东紧急启动的锁码机制虽拦截了部分设备,但拆机翻新的零部件早已通过冷链物流运往北非——这条销赃路线,正是京东合作的第三方物流公司常用的跨境通道。 案发地塞纳-圣但尼省(93省)的治安状况,本应是安防设计的重要依据。 2024年该省仓储盗窃案中,63%涉及内部人员作案,但京东仓库的安防系统仍沿用国内标准: 人脸识别摄像头安装在入口处,却没覆盖货架区;红外报警只监测门窗,忽略了通风管道的可攀爬性。 更致命的是,夜班保安由当地第三方公司派遣,而这家公司的股东名单里,赫然出现两年前因仓储盗窃入狱的前科人员。 损失数字的争议背后,藏着更深层的安全漏洞。京东最终确认的2350万元损失,仅计算了可保部分,而5万单圣诞订单的违约赔付、品牌商誉的隐性损失,远超账面数字。 最讽刺的是,仓库隔壁就是法国邮政的物流中心,人家的安防配置多了激光对射网和无人机巡检——这些在国内被认为“成本过高”的方案,恰恰是93省仓库的标配。 这不是普通的盗窃案,而是一次针对供应链的精准打击。从货物入关的时间节点,到库存数据的更新频率,再到安保系统的维护周期,每个环节都被吃透。 当法国警方在嫌疑人车辆上发现京东内部会议纪要时,这场“军事行动”的真面目终于浮出水面:不是治安问题,而是商业间谍与犯罪团伙的合谋。 京东交的这笔3亿元学费,最终指向一个残酷的事实——在海外,再先进的技术安防,都抵不过内部防线的崩塌。

我是你得不到的美男子

卧槽,这都能拍个电影了